애플 iOS 26.3.1(a) 백그라운드 보안 업데이트 : WebKit 취약점 해결

애플 iOS 26.3.1(a) 백그라운드 보안 업데이트 : WebKit 취약점 해결

최근 애플이 iOS 26.3.1(a)라는 이름의 업데이트를 배포했는데요. 기존의 소프트웨어 업데이트와는 조금 다른 방식인 백그라운드 보안 개선 사항이라는 새로운 메커니즘을 통해 배포된 첫 번째 패치라서 많은 분들이 낯설게 느끼실 수 있을 것 같더라구요.

이번 업데이트는 WebKit 엔진에서 발견된 CVE-2026-20643 취약점을 수정하기 위해 2026년 3월 17일 배포된 패치인데요.

Safari뿐만 아니라 카카오톡, 인스타그램처럼 앱 내 웹 뷰를 사용하는 서비스 전반에 영향을 미치는 보안 문제였기 때문에 애플이 일반 업데이트 주기를 기다리지 않고 빠르게 대응한 것으로 보입니다. 그렇기에 이번 포스팅에서는 iOS 26.3.1(a) 백그라운드 보안 업데이트의 내용과 설치 방법을 함께 알아보려고 합니다.

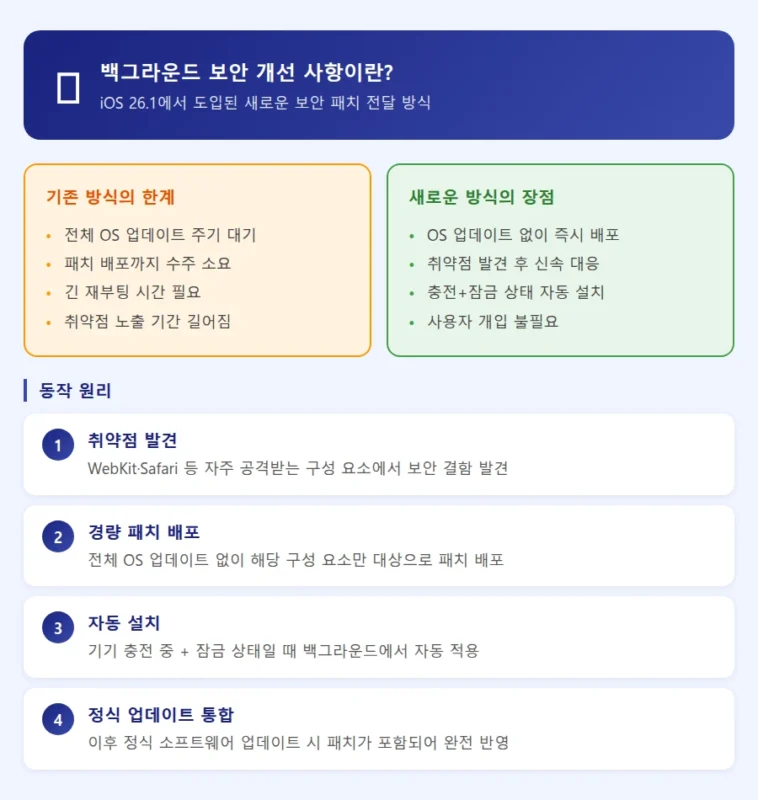

1. 백그라운드 보안 개선 사항이란?

백그라운드 보안 개선 사항은 iOS 26.1과 macOS 26.1에서 새롭게 도입된 보안 패치 전달 방식인데요. 기존에는 WebKit이나 Safari 같은 핵심 보안 구성 요소에 문제가 발생하더라도, 전체 소프트웨어 업데이트 주기에 맞춰 수정 사항을 배포해야 했습니다. 이 방식은 패치가 준비되더라도 사용자에게 전달되기까지 시간이 걸린다는 단점이 있었죠.

이번에 새롭게 도입된 백그라운드 보안 개선 사항은 이러한 한계를 해결하기 위한 메커니즘인데요. 보안 패치를 경량화된 방식으로 별도 배포해서 전체 OS 업데이트 없이도 빠르게 취약점을 수정할 수 있도록 설계되어 있습니다.

기기가 충전 중이고 잠금 상태일 때 자동으로 설치되기 때문에 사용자 입장에서는 별도의 작업 없이 최신 보안 상태를 유지할 수 있다는 점이 가장 큰 장점이라고 할 수 있겠네요.

iOS 26.3.1(a)는 이 메커니즘을 통해 배포된 최초의 실제 패치라는 점에서도 의미가 있는데요. 애플이 이 기능을 도입하며 WebKit처럼 자주 공격 대상이 되는 구성 요소에 신속하게 대응하겠다는 의지를 보여준 것이기도 합니다.

개인적으로는 보안 문제에 있어 속도가 중요하다는 점을 애플도 인식하고 대응책을 마련한 것 같아서 반가운 변화라고 느껴지더라구요.

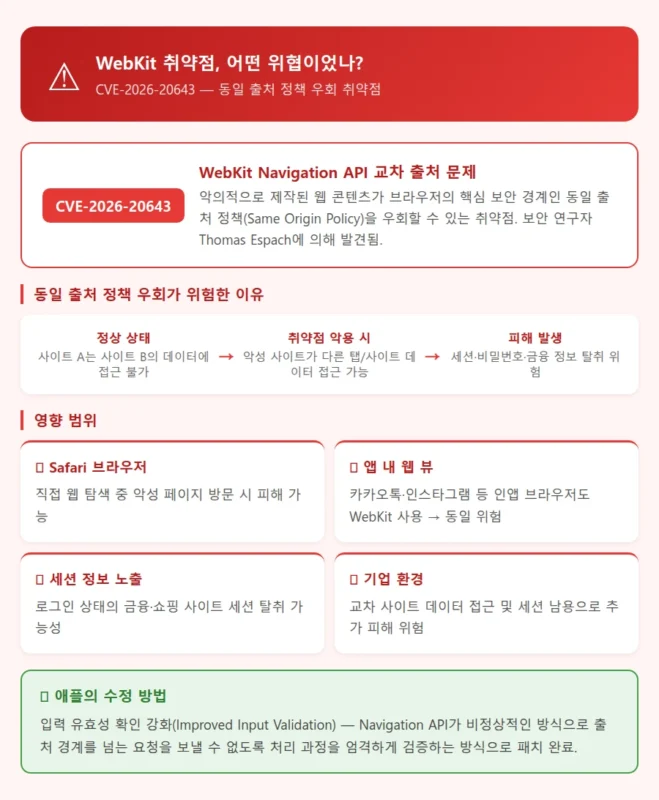

2. WebKit 취약점, 어떤 위협이었나?

이번에 수정된 취약점은 CVE-2026-20643으로 식별된 WebKit의 Navigation API 관련 교차 출처 문제인데요. 보안 연구자 Thomas Espach에 의해 발견된 이 취약점은 악의적으로 제작된 웹 콘텐츠를 처리하는 과정에서 브라우저의 핵심 보안 장치인 동일 출처 정책을 우회할 수 있다는 점이 문제였습니다.

동일 출처 정책이란 쉽게 말해서 하나의 웹사이트가 다른 웹사이트의 데이터에 무단으로 접근하는 것을 차단하는 브라우저의 기본 보안 규칙인데요. 예를 들어 은행 웹사이트에 로그인한 상태에서 악성 사이트를 열었을 때, 그 악성 사이트가 은행 사이트의 로그인 세션이나 민감한 정보에 접근하지 못하도록 막아주는 역할을 합니다.

이번 취약점은 이 동일 출처 정책을 우회할 수 있었기 때문에, 악성 웹 콘텐츠가 다른 탭이나 사이트의 세션 정보, 비밀번호, 금융 정보, 사진첩 접근 권한 등에 접근할 가능성이 있었습니다.

특히 Safari를 직접 사용하는 경우뿐 아니라 카카오톡이나 인스타그램처럼 앱 내 웹 뷰에서 링크를 열 때도 WebKit 엔진이 동작하기 때문에, 사실상 iOS 기기에서 웹 콘텐츠를 처리하는 모든 경우에 잠재적인 위험이 있었다고 볼 수 있겠네요.

애플은 이 문제를 입력 유효성 확인 강화를 통해 수정했는데요. 쉽게 표현하자면 웹 콘텐츠가 Navigation API를 통해 비정상적인 방식으로 출처 경계를 넘어서 요청을 보낼 수 없도록 처리 과정을 더 엄격하게 검증하는 방식으로 패치가 이루어진 것이라고 볼 수 있습니다.

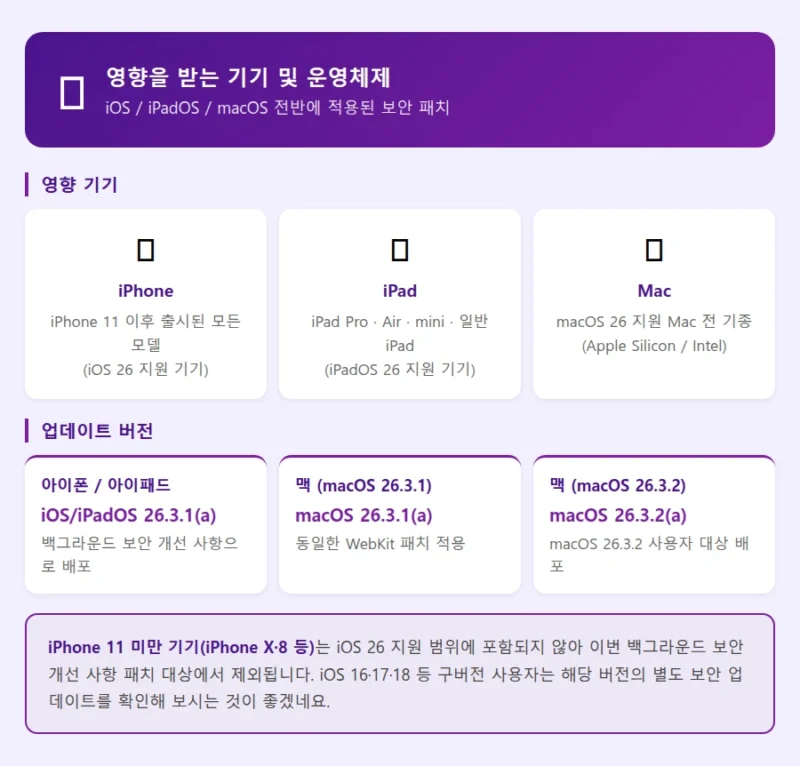

3. 영향을 받는 기기 및 운영체제

이번 iOS 26.3.1(a) 백그라운드 보안 업데이트는 iPhone 11 이후 출시된 모든 아이폰 모델에 적용되는데요. 구체적으로는 iPhone 11, 11 Pro, 11 Pro Max를 시작으로 iPhone 12 시리즈, iPhone 13 시리즈, iPhone 14 시리즈, iPhone 15 시리즈, iPhone 16 시리즈 등 iOS 26을 지원하는 모든 iPhone이 포함됩니다.

iPad의 경우에는 iPadOS 26.3.1(a) 형태로 동일하게 제공되는데요. iPad Pro, iPad Air, iPad mini, 일반 iPad 등 iPadOS 26을 지원하는 모든 모델이 해당됩니다. 맥 사용자에게도 macOS 26.3.1(a) 및 macOS 26.3.2(a) 형태로 동일한 WebKit 패치가 배포되었습니다.

저 같은 경우에도 iOS 26을 사용 중인데요. 이미 자동 업데이트가 활성화되어 있어서 설정에서 확인해보니 패치가 정상적으로 설치되어 있는 것을 볼 수 있었습니다. 사용하고 있는 기기가 지원 범위에 포함된다면 최대한 빠르게 적용하시는 것이 좋을 것 같네요.

4. 설치 방법 및 자동 업데이트 설정

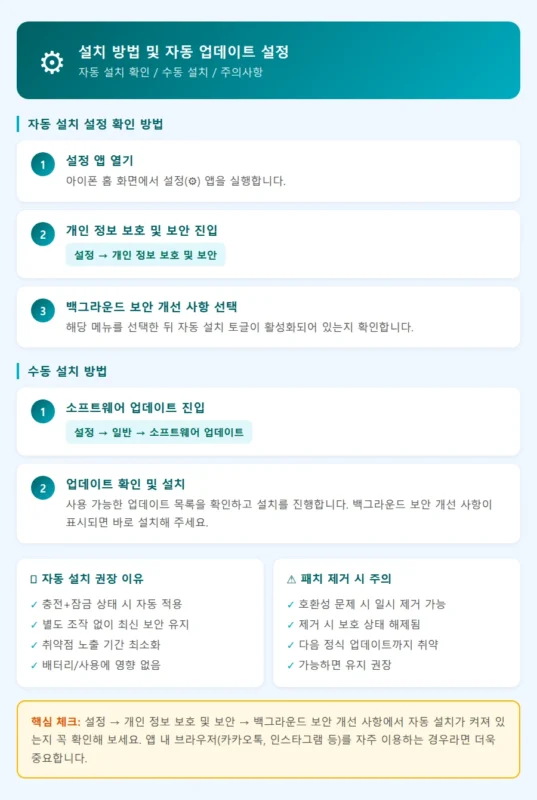

백그라운드 보안 개선 사항은 기기가 충전 중이고 잠금 상태일 때 자동으로 설치되도록 설계되어 있는데요. 자동 설치가 활성화되어 있다면 별도로 신경 쓰지 않아도 최신 보안 패치가 적용됩니다. 자동 설치 설정 여부를 확인하고 싶다면 아래 경로로 진입해주시면 되겠습니다.

1> 자동 설치 설정 확인 방법 : 설정 앱 → 개인 정보 보호 및 보안 → 백그라운드 보안 개선 사항 → 자동 설치 활성화 여부 확인

수동으로 직접 확인하고 설치하고 싶다면 일반 소프트웨어 업데이트 경로로도 진행할 수 있는데요.

2> 수동 설치 방법 : 설정 앱 → 일반 → 소프트웨어 업데이트 → 업데이트 확인 및 설치

만약 패치 적용 이후 호환성 문제가 발생하는 경우에는 일시적으로 개선 사항을 제거하는 것도 가능한데요. 이 경우 이후 정식 소프트웨어 업데이트에 패치가 포함될 때까지는 보호를 받지 못하는 상태가 되는 만큼, 가능하다면 제거하지 않고 유지하시는 것을 권장하고 싶네요.

이번 취약점은 제로데이 형태로 실제 공격에 이미 악용된 사례는 보고되지 않았지만, 동일 출처 정책 우회라는 특성상 개인 정보나 금융 정보가 연관될 수 있는 문제이다 보니 빠른 설치를 권장하는 것이 좋을 것 같더라구요. 특히 앱 내 브라우저를 자주 사용하는 분들이라면 더욱 챙겨두시는 것이 좋겠습니다.

5. 맺음말

오늘은 애플이 배포한 iOS 26.3.1(a) 백그라운드 보안 업데이트와 함께, 이번 패치의 원인이 된 WebKit 취약점 CVE-2026-20643의 내용, 영향을 받는 기기 범위, 그리고 설치 방법까지 살펴보았습니다.

백그라운드 보안 개선 사항은 iOS 26.1부터 도입된 신규 기능으로, 이번이 실제로 활용된 첫 번째 사례인데요. WebKit처럼 공격 빈도가 높은 구성 요소에 빠르게 대응할 수 있다는 점에서 앞으로도 자주 활용될 것으로 보입니다.

개인적으로는 자동 업데이트를 활성화해두고, 주기적으로 설정에서 적용 여부를 확인하는 습관을 들여두시는 것이 가장 좋은 방법이 아닐까 싶네요.